Szpiegowanie - internetowa żyła złota

3 sierpnia 2010, 16:37Im więcej mówimy o prywatności w Sieci, tym bardziej jesteśmy w niej szpiegowani. Śledzenie użytkowników stało się prawdziwą żyłą złota dla wielu firm.

TISSA zabezpiecza Androida

19 kwietnia 2011, 11:33Rosnąca popularność smartfonów wywołuje coraz większe obawy o prywatność użytkowników i ich bezpieczeństwo. Grupa uczonych z North Carolina State University opracowała narzędzie, która daje użytkownikom systemu Android większą kontrolę nad tym, co dzieje się z ich telefonem.

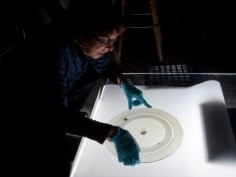

Można posłuchać nagrań sprzed 130 lat

29 grudnia 2011, 12:25W drugiej połowie XIX wieku trwała ostra rywalizacja o stworzenie urządzenia nagrywającego dźwięk. Brała w niej udział założona przez A.G. Bella, C. Bella i C.S. Taintera firma Volta Laboratory Associates. W tym czasie naukowcy używali bardzo różnych nośników - szkła, wosku, gumy, cyny - starając się znaleźć taki, który będzie najlepiej przechowywał dźwięk.

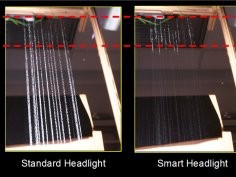

Światło omija krople deszczu

6 lipca 2012, 14:59Opracowano prototypowy system świateł samochodowych, który wykrywa krople deszczu lub płatki śniegu i dba, by nie trafiało w nie świetlo. Dzięki takiemu zabiegowi światło nie odbija się od wody i śniegu, poprawiając widoczność.

Powstało największe archiwum oprogramowania

15 kwietnia 2013, 11:30Serwis The Internet Archive, znany z tego, że udostępnia olbrzymią kolekcję książek i archiwizuje witryny WWW, stał się też największym w sieci zbiorem oprogramowania. Olbrzymie archiwum, w skład którego wchodzi również dokumentacja programów, powstało dzięki podpisaniu umów z wieloma innymi niezależnymi zbiorami takimi jak Disk Drives, TOSEC czy Shareware CD.

Rowerowy recykling i druk 3D

19 marca 2014, 07:24Po ulicach Tajpej jeździ zmodyfikowany rower Mobile Fab, który dzięki zamocowanej z przodu drukarce 3D przekształca plastikowe kubki i butelki w małe dzieła sztuki.

Microsoft otwiera .NET

13 listopada 2014, 12:45Microsoft ogłosił, że całkowicie otwiera .NET Framework. Serwerowe oprogramowanie zostanie udostępnione na zasadach open source. Koncern chce w ten sposób uczynić z .NET prawdziwe środowisko międzyplatformowe.

Co trzeci serwer jest 'martwy'

22 czerwca 2015, 12:31Najnowsze badania pokazują, że aż 30% serwerów w centrach bazodanowych to maszyny, które tylko pobierają energię, a nie wysyłają żadnych informacji. Odsetek ten nie zmienił się od 2008 roku.

Obraz bez ramek

16 lutego 2016, 11:06Francuska firma Chronocam opracowała czujnik, który rejestruje obrazy nie dzieląc ich na ramki. Każdy piksel czujnika samodzielnie decyduje o częstotliwości próbkowania obrazu. Każdy z pikseli indywidualnie kontroluje próbkowanie reagując na światło lub zmiany w jego ilości. Żaden zegar nie jest do tego potrzebny - mówi Christoph Posch, jeden z naukowców, którzy założyli Chronocam.

Jedna bakteria wystarcza do zidentyfikowania natury choroby

26 września 2016, 06:02Nowe techniki analizy płynu mózgowo-rdzeniowego Instytutu Chemii Fizycznej PAN w Warszawie pozwalają w niecały kwadrans zdiagnozować bakteryjne podłoże choroby i na podstawie zaledwie jednej komórki bakterii ustalić gatunek intruza.